Sites do Governo do RS foram derrubados na manhã desta terça-feira (8), por um grupo hacker que se identifica como sendo do Paraná.

Anuncie sua empresa aqui neste espaço em todas as matérias! Acesse aqui e entre em contato com o Blog do Juares!

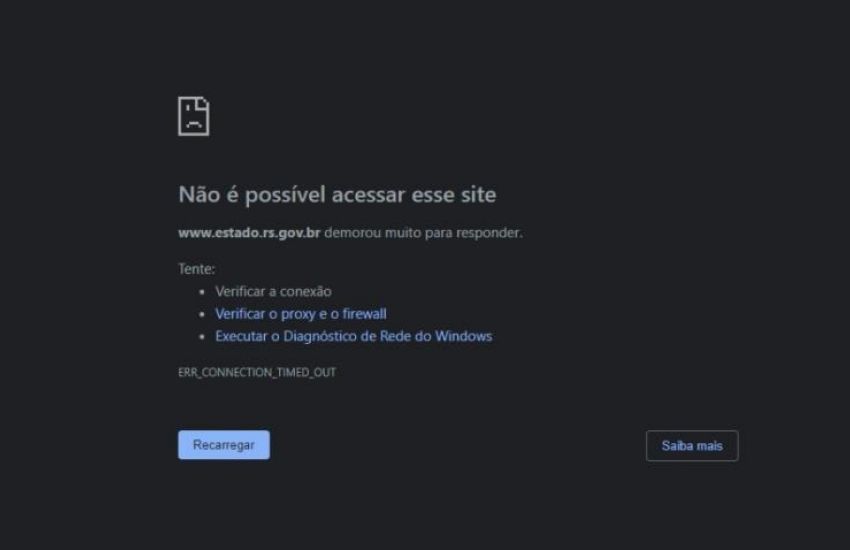

Após o ataque, os portais gerais com o domínio https://www.rs.gov.br não estão carregando para os usuários, portando os serviços disponibilizados estão temporariamente indisponíveis.

Inscreva-se em nosso novo canal do YouTube ACESSE AQUI!

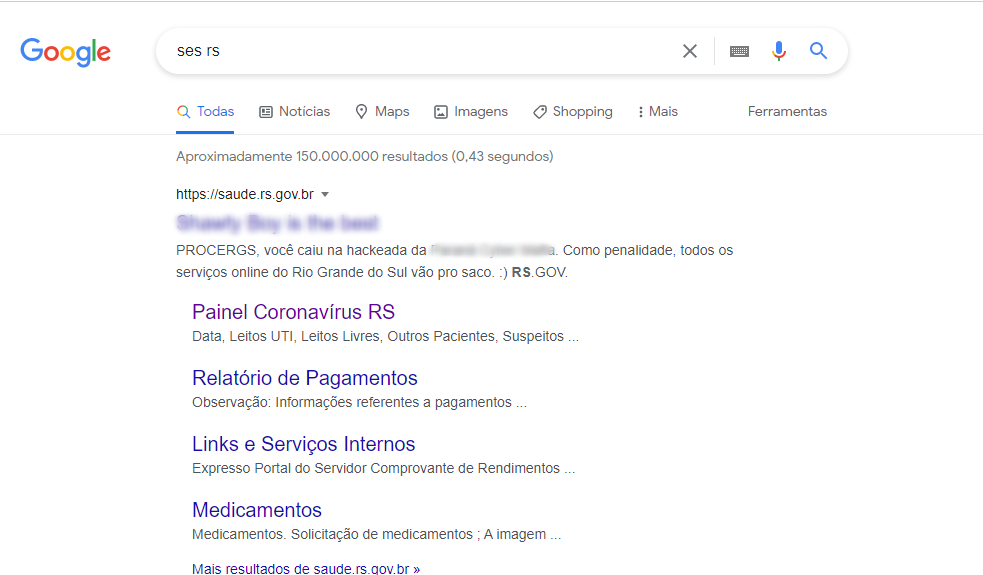

O grupo também deixou um recado para a Companhia de Processamento de Dados do Estado do Rio Grande do Sul. Procergs. Ao pesquisar "ses rs" no buscador Google é possível ler: "PROCERGS, você caiu na hackeada da *******. Como penalidade, todos os serviços online do Rio Grande do Sul vão pro saco. :) RS.GOV."

Segundo informações do portal de notícias g1, representantes do Palácio do Piratini informaram que assim que o problema for resolvido as informações oficiais serão disponibilizadas.

O que aconteceu

Segundo aponta a descrição de algumas paginas atacadas pelo grupo, o ataque parece tratar-se um "OS Command Injection", tal suspeita torna-se elegível após observarmos a presença do comando linux "uname" comando responsável por retornar informações uteis sobre um determinado servidor, muito utilizado neste tipo de ataque:

Uma injeção de comando do Sistema Operacional é uma vulnerabilidade de segurança da Web que permite a execução de comandos não autorizados do sistema operacional. Uma vulnerabilidade de injeção de comando do SO surge quando um aplicativo da Web envia comandos de sistema não higienizados e não filtrados para serem executados. Devido à validação de entrada insuficiente, um invasor pode injetar seus próprios comandos para serem operados no nível do shell. O invasor introduz comandos do sistema operacional por meio de dados fornecidos pelo usuário, como cookies, formulários ou cabeçalhos HTTP.

Essa é uma vulnerabilidade perigosa, pois os comandos do SO fornecidos pelo invasor geralmente são executados com os privilégios do aplicativo vulnerável. Portanto, um invasor pode obter o controle total do sistema operacional do host injeção de comandos do SO, comprometendo o aplicativo e todos os seus dados.

Ao contrário das vulnerabilidades de injeção de código que existem quando um invasor pode enviar uma entrada executável para um programa e enganar o software para executar essa entrada. Uma vulnerabilidade de injeção de comando explora os pontos fracos de um sistema desprotegido que permite a execução de comandos arbitrários sem ter que injetar código. Ambas as vulnerabilidades surgem da falta de validação adequada de dados de entrada/saída.

Com informações do g1

Para receber as notícias gratuitamente e em tempo real participe do nosso grupo de WhatsApp, clicando aqui!

Ou participe do nosso grupo no Telegram clicando aqui!

Ouça AQUI a web rádio do Blog do Juares!

Siga o Blog do Juares no Google News e recebe notificações das últimas notícias em seu celular, acessando aqui!